RISC-V Smstateen/Ssstateen扩展解析与安全实践

1. RISC-V Smstateen/Ssstateen扩展深度解析

在RISC-V架构的多线程环境中,处理器状态的隐蔽信道问题一直是个棘手的安全隐患。想象一下,两个互不信任的用户线程通过某个未被操作系统察觉的寄存器传递信息——这就像两个住客通过房东不知道的暗门互相串通。Smstateen/Ssstateen扩展的诞生,正是为了解决这类架构层面的安全问题。

1.1 隐蔽信道的本质与危害

隐蔽信道产生的核心原因在于:当新增的处理器状态(如CSR寄存器)未被操作系统或管理程序纳入上下文切换的保存/恢复范围时,不同执行环境之间就可能通过这些"漏网之鱼"传递信息。典型的场景包括:

- 用户线程A修改了某个扩展寄存器X的值

- 操作系统进行上下文切换到用户线程B

- 由于操作系统不知道需要保存/恢复X寄存器,线程B可以读取到线程A留下的值

这种通信方式违背了操作系统对隔离性的保证。虽然传统观点认为这类信道带宽低、危害小,但在现代安全体系中,任何非受控的通信路径都可能成为攻击向量。

1.2 现有解决方案的局限性

RISC-V已有的浮点(F)和向量(V)扩展通过sstatus寄存器中的FS/VS字段解决了类似问题。当VS=0时,即使操作系统不支持向量指令,对v寄存器的访问也会被阻断。但这种方案存在明显局限:

- 位域资源紧张:sstatus寄存器位宽有限(RV32仅32位),无法为每个可能的状态扩展都分配控制位

- 设计不灵活:状态启用标志通常不需要随上下文切换保存,放在sstatus中会造成不必要的开销

- 扩展性差:随着新扩展不断加入,难以保证sstatus中有足够的保留位

关键提示:FS/VS方案本质上是一种特例处理,而非通用解决方案。当面对数十个可能的状态扩展时,需要更系统化的管理机制。

2. Smstateen/Ssstateen架构设计

2.1 分级控制模型

Smstateen/Ssstateen扩展引入了三级控制体系,完美对应RISC-V的特权层级:

| 特权级别 | 控制寄存器 | 受控对象 |

|---|---|---|

| 机器模式 | mstateen0-3 | 所有低特权级(HS/U)状态 |

| 管理程序 | hstateen0-3 | 客户机(VM)状态 |

| 监督者 | sstateen0-3 | 用户模式状态 |

这种设计实现了"各管一级"的精细控制。例如管理程序可以通过hstateen控制虚拟机对某些状态的访问,而不影响主机操作系统的设置。

2.2 寄存器布局策略

针对不同位宽的处理器,寄存器设计也有所差异:

- RV64:每个stateen寄存器为64位

- RV32:通过添加*high寄存器实现64位控制

- 例如mstateen0 + mstateen0h组合

特别值得注意的是位分配策略:

- sstateen:从低位(bit 0)开始分配,预期仅使用低32位

- mstateen/hstateen:高位(bit 63)开始分配,向下"侵蚀"

这种双向分配策略最大限度提高了位域利用率,当sstateen的低32位用尽时,可以继续使用mstateen的低位。

2.3 访问控制语义

stateen寄存器的控制逻辑遵循以下原则:

- 特权级联:上级控制下级的访问权限。例如mstateen的设置会约束hstateen和sstateen的可写性

- 异常触发:当低特权级尝试访问被禁止的状态时,会触发非法指令异常

- 复位初始化:所有可写位默认清零,需要逐级显式启用

典型控制流程示例:

plaintext复制mstateen.bit_x = 0 → hstateen.bit_x只读零 → sstateen.bit_x只读零

↑

管理程序无法启用该位

3. 关键寄存器详解

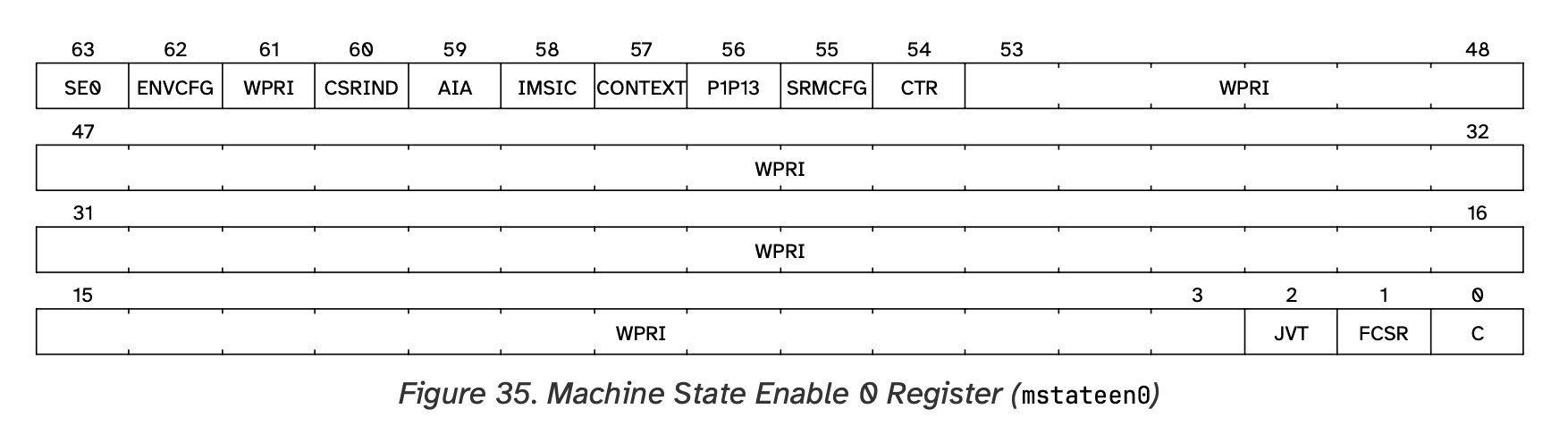

3.1 mstateen0寄存器布局

各控制位的具体功能:

| 位域 | 名称 | 控制对象 |

|---|---|---|

| 63 | SE0 | 控制对hstateen0/sstateen0的访问 |

| 62 | ENVCFG | 环境配置寄存器访问 |

| 61 | CSRIND | 间接CSR访问扩展(Sscsrind) |

| 60 | IMSIC | 中断控制器状态(IMSIC) |

| 59 | AIA | 高级中断架构(Ssaia) |

| 58 | CONTEXT | 调试上下文寄存器(Sdtrig) |

| 57 | P1P13 | 特权规范1.13的hedelegh |

| 56 | SRMCFG | 服务质量ID扩展(Ssqosid) |

| 31 | C | 所有自定义状态 |

| 30 | FCSR | Zfinx扩展下的fcsr访问 |

| 29 | JVT | 压缩跳转表(Zcmt) |

3.2 典型控制场景分析

场景1:管理自定义扩展

当实现厂商特定的扩展时:

- 硬件将mstateen0.C置为可写

- 管理程序清零hstateen0.C

- 操作系统清零sstateen0.C

这样确保了用户程序无法通过自定义状态建立隐蔽信道。

场景2:Zfinx扩展支持

对于使用x寄存器替代f寄存器的浮点实现:

- 当misa.F=0且mstateen0.FCSR=0时:

所有浮点指令触发非法指令异常 - 这保证了即使硬件不支持标准浮点,也能安全禁用相关指令

场景3:中断隔离

通过mstateen0.IMSIC:

- 管理程序可以控制虚拟机是否访问物理中断控制器

- 当hstateen0.IMSIC=0时,效果等同于hstatus.VGEIN=0

- 这为虚拟化环境提供了灵活的中断隔离方案

4. 实际应用指南

4.1 启动初始化流程

正确的系统启动序列对安全至关重要:

-

硬件初始化:

- 复位时所有mstateen可写位清零

- 只读位根据硬件能力设置

-

固件配置:

assembly复制# 示例:启用AIA和调试上下文 li t0, (1 << 59) | (1 << 58) # AIA | CONTEXT csrs mstateen0, t0 # 必须同步初始化下级stateen csrw hstateen0, zero csrw sstateen0, zero -

操作系统初始化:

c复制// 在进入S模式前确保所有sstateen清零 asm volatile("csrw sstateen0, zero");

4.2 虚拟化环境配置

类型1管理程序的典型配置流程:

-

启用所有需要的mstateen位

assembly复制# 允许虚拟机控制用户状态 li t0, (1 << 63) # SE0位 csrs mstateen0, t0 -

为每个虚拟机初始化hstateen:

c复制void init_vm_stateen(struct vm_context *ctx) { ctx->hstateen0 = 0; if (vm_needs_aia(ctx)) { ctx->hstateen0 |= (1 << 59); // 启用AIA } } -

上下文切换时保存/恢复hstateen:

c复制void switch_vm(struct vm_context *old, struct vm_context *new) { if (old) { old->hstateen0 = read_csr(hstateen0); } write_csr(hstateen0, new->hstateen0); }

4.3 单上下文优化

对于仅运行单个低特权上下文的系统(如嵌入式实时OS),可以采取激进优化:

assembly复制# 允许所有用户状态访问

li t0, -1 # 全1

csrw sstateen0, t0

这种配置消除了状态保存/恢复开销,同时不会产生隐蔽信道(因为只有一个用户上下文)。

5. 常见问题与调试技巧

5.1 非法指令异常排查

当低特权级遇到意外非法指令时:

-

检查对应stateen位是否启用:

bash复制# 查看mstateen0 riscv64-unknown-elf-gdb$ p/x $mstateen0 -

验证层级控制关系:

- 用户程序异常 → 检查sstateen

- 虚拟机异常 → 检查hstateen和mstateen

-

确认硬件实现:

- 某些位可能是硬连线零(表示不支持对应功能)

5.2 性能优化建议

-

热路径优化:

避免在频繁的上下文切换中修改stateen设置。可以在任务创建时一次性设置好,之后保持不变。 -

位域压缩:

将需要同时启用的状态控制位放在同一个stateen寄存器中,减少CSR访问次数。 -

提前初始化:

在启动早期就完成stateen配置,避免运行时修改带来的流水线冲刷。

5.3 扩展性设计

虽然当前定义了4个stateen寄存器,但规范预留了扩展空间。未来如果需要更多控制位:

- 硬件可以添加mstateen4-7等扩展寄存器

- 软件应使用宏或函数抽象stateen访问:

c复制#define SET_STATEEN_BIT(reg, bit) \ do { \ if ((bit) < 256) { \ csr_set_bits(STATEEN0 + (bit)/64, 1ULL << ((bit)%64)); \ } else { \ csr_set_bits(STATEEN4 + (bit-256)/64, 1ULL << ((bit)%64)); \ } \ } while (0)

6. 安全最佳实践

-

最小权限原则:

只启用任务真正需要的状态访问权限。例如,不需要浮点的容器应保持FCSR位清零。 -

防御性编程:

c复制void enable_state(uint32_t bit) { // 验证上级权限已启用 uint64_t mstate = read_csr(mstateen0); if (!(mstate & (1ULL << bit))) { panic("Higher privilege disables this state"); } csrs sstateen0, 1 << bit; } -

审计日志:

记录所有stateen寄存器的修改,便于安全分析:python复制def log_stateen_change(csr, old, new): diff = old ^ new for bit in range(64): if diff & (1 << bit): print(f"CSR {csr} bit {bit} changed from {old>>bit&1} to {new>>bit&1}") -

虚拟化环境隔离:

确保不同虚拟机的hstateen设置完全隔离,防止通过共享状态泄露信息。